Trong phần lớn các sự cố an ninh nội bộ được ghi nhận, kẻ tấn công không cần đến kỹ thuật khai thác phức tạp. Một port mở sai vị trí, thiếu kiểm soát truy cập, là đủ để thực hiện lateral movement xuyên suốt hệ thống. Rà soát và hạn chế các port không cần thiết là một trong những biện pháp đơn giản nhất — nhưng lại mang lại hiệu quả giảm thiểu bề mặt tấn công rõ rệt nhất trong môi trường LAN.

Dưới đây là danh sách các port phổ biến cần xem xét block hoặc kiểm soát nghiêm ngặt, kèm theo lý do và khuyến nghị thực tế:

Chia Sẻ File & Truy Cập Từ Xa

- 445 / 139 — SMB / NetBIOS: Véc-tơ phổ biến của lateral movement, ransomware và pass-the-hash. Chỉ nên mở giữa các server có yêu cầu thực sự; chặn hoàn toàn traffic user-to-user.

- 3389 — RDP: Tiện lợi nhưng là mục tiêu hàng đầu của brute-force và credential reuse. Triển khai bắt buộc qua jump host kết hợp MFA; không để mở tự do trong nội bộ.

- 22 — SSH: Phổ biến trên Linux và thiết bị mạng. Giới hạn theo IP nguồn cụ thể, bắt buộc xác thực bằng key, không mở rộng toàn dải LAN.

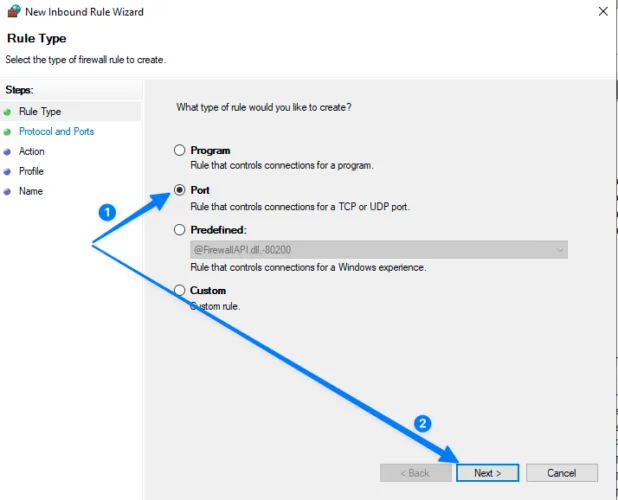

- 5985 / 5986 — WinRM (PowerShell Remoting): Có thể bị lạm dụng để điều khiển máy từ xa. Chỉ cho phép từ subnet quản trị được định nghĩa rõ ràng.

- 5900 — VNC: Thiếu mã hóa mạnh, dễ bị hijack session. Chặn mặc định nếu không có nhu cầu thực tế.

Giao Thức Lỗi Thời

- 21 — FTP / 23 — Telnet: Truyền dữ liệu dạng plaintext, không có cơ chế bảo vệ thông tin đăng nhập. Vô hiệu hóa hoàn toàn; thay thế bằng SFTP hoặc SSH.

Cơ Sở Dữ Liệu

- 3306 / 5432 / 1433 — MySQL / PostgreSQL / MSSQL: Database không được phép giao tiếp tự do trong LAN. Chỉ chấp nhận kết nối từ application server được chỉ định; cô lập bằng firewall rule theo từng luồng.

Dịch Vụ Thường Bị Bỏ Qua

- 631 — IPP (Internet Printing Protocol): Thường bị bỏ sót trong quá trình hardening. Có thể bị khai thác để pivot nội bộ; chỉ mở cho print server.

- 1900 / 5357 / 5358 — SSDP / WS-Discovery: Hữu ích cho service discovery nhưng tạo ra nhiều thông tin có thể bị khai thác cho mục đích reconnaissance. Chặn tại VLAN người dùng.

Nguyên Tắc Cốt Lõi

Ba nguyên tắc nên được áp dụng nhất quán trong mọi môi trường:

- Default Deny — Mọi traffic nội bộ đều bị từ chối theo mặc định; chỉ mở khi có yêu cầu được phê duyệt rõ ràng.

- Role-based Access — Port chỉ được mở theo vai trò hệ thống và luồng traffic đã được định nghĩa, không mở diện rộng.

- Defense in Depth — Kết hợp firewall + network segmentation + logging liên tục để phát hiện sớm các hành vi bất thường.

Kiểm soát port không thay thế được các lớp bảo mật khác, nhưng nó là nền tảng không thể thiếu để mọi biện pháp còn lại phát huy hiệu quả.