Email vẫn là một trong những bề mặt tấn công phổ biến nhất trong môi trường doanh nghiệp. Từ phishing, giả mạo domain đến lạm dụng hệ thống gửi thư để phát tán spam, rủi ro luôn hiện hữu nếu hạ tầng mail không được cấu hình đúng. Với Sysadmin, SPF, DKIM và DMARC không còn là những khái niệm “nên biết”, mà là bộ kiến thức nền tảng bắt buộc phải nắm vững để bảo vệ domain và duy trì uy tín hệ thống email.

SPF là gì?

SPF, viết tắt của Sender Policy Framework, là cơ chế cho phép domain owner khai báo những máy chủ nào được phép gửi email thay mặt cho domain đó. SPF được cấu hình thông qua bản ghi TXT trong DNS.

Khi một email được gửi đến, máy chủ nhận sẽ kiểm tra địa chỉ IP của máy chủ gửi có nằm trong danh sách được cho phép bởi bản ghi SPF hay không. Nếu không khớp, email có thể bị đánh dấu nghi ngờ hoặc từ chối tùy theo chính sách của hệ thống nhận.

Lợi ích chính của SPF là giúp giảm các hình thức giả mạo cơ bản và hạn chế việc domain bị lợi dụng để gửi spam. Tuy nhiên, SPF chỉ xác minh nguồn gửi ở mức IP, chứ không đảm bảo nội dung email là nguyên vẹn hay hợp lệ.

DKIM là gì?

DKIM, viết tắt của DomainKeys Identified Mail, là cơ chế xác thực email bằng chữ ký số. Khi email được gửi đi, máy chủ gửi sẽ dùng private key để ký một phần nội dung email. Máy chủ nhận sau đó sử dụng public key được công bố trong DNS để kiểm tra chữ ký này.

Nếu nội dung email bị sửa đổi trong quá trình truyền tải, việc xác thực DKIM sẽ thất bại. Nhờ đó, DKIM giúp đảm bảo tính toàn vẹn của email và tăng mức độ tin cậy của thông điệp.

Trong thực tế, DKIM đặc biệt quan trọng với các hệ thống gửi mail tự động như ứng dụng nội bộ, CRM, hệ thống ticketing, nền tảng marketing hoặc các dịch vụ SaaS gửi thư thay mặt doanh nghiệp.

DMARC là gì?

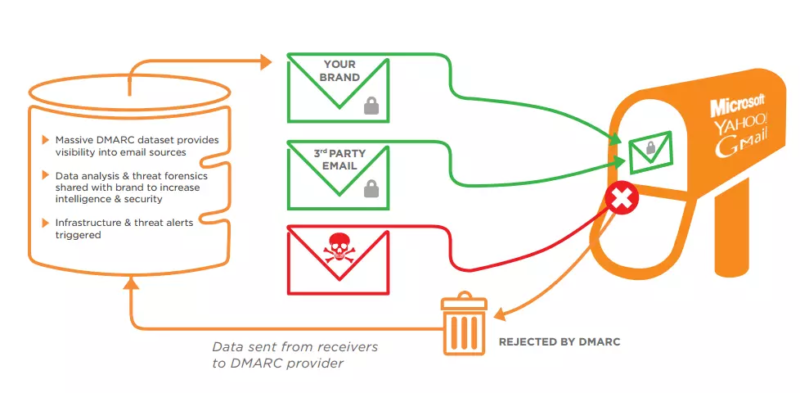

DMARC, viết tắt của Domain-based Message Authentication, Reporting and Conformance, là lớp chính sách nằm phía trên SPF và DKIM. Có thể hiểu DMARC là cơ chế điều phối, giúp domain owner định nghĩa rõ cách máy chủ nhận nên xử lý những email không vượt qua xác thực.

DMARC cho phép thiết lập các chính sách như:

- none: chỉ giám sát, chưa áp dụng hành động chặn.

- quarantine: đưa email không đạt xác thực vào spam hoặc vùng cách ly.

- reject: từ chối hoàn toàn email không hợp lệ.

Ngoài cơ chế chính sách, DMARC còn hỗ trợ report, giúp quản trị viên theo dõi những nguồn nào đang gửi email thay mặt domain, nguồn nào hợp lệ, nguồn nào có dấu hiệu giả mạo. Đây là một lợi thế rất lớn trong việc bảo vệ thương hiệu và giảm thiểu các chiến dịch phishing mạo danh doanh nghiệp.

Vì sao Sysadmin phải hiểu cả ba?

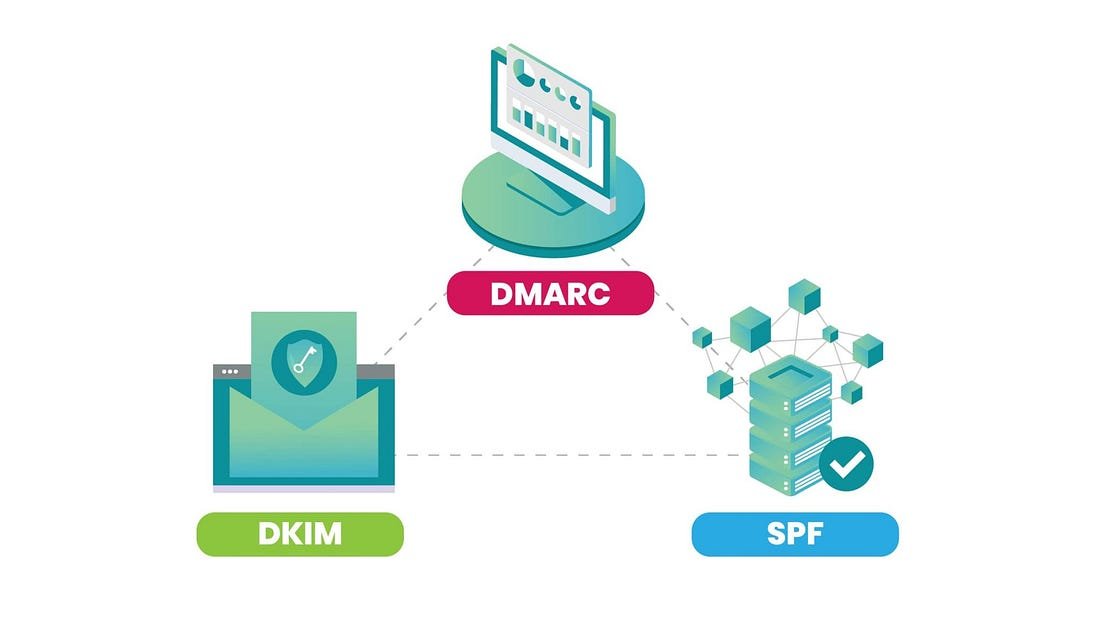

SPF, DKIM và DMARC không nên được xem là ba cấu hình rời rạc. Chúng hoạt động hiệu quả nhất khi được triển khai đồng bộ.

- SPF xác minh máy chủ gửi có được phép hay không.

- DKIM xác minh email có bị chỉnh sửa hay không.

- DMARC kiểm tra mức độ phù hợp giữa SPF, DKIM với domain hiển thị ở trường From, đồng thời quy định cách xử lý khi email thất bại.

Nói cách khác, SPF và DKIM là hai lớp xác thực kỹ thuật, còn DMARC là lớp chính sách giúp hệ thống nhận ra quyết định xử lý rõ ràng hơn.

Thứ tự triển khai hợp lý

Để tránh gián đoạn email hợp lệ, Sysadmin nên triển khai theo từng bước thay vì cấu hình đồng loạt và áp dụng chính sách mạnh ngay từ đầu.

- Cấu hình SPF chính xác và tối giản, chỉ bao gồm các nguồn gửi thực sự cần thiết.

- Bật DKIM cho toàn bộ hệ thống gửi mail, bao gồm mail server nội bộ và các dịch vụ bên thứ ba.

- Triển khai DMARC ở chế độ none để quan sát report và xác định toàn bộ luồng gửi đang tồn tại.

- Sau khi đã làm sạch cấu hình và xác minh đầy đủ nguồn gửi hợp lệ, nâng dần chính sách lên quarantine, sau đó mới cân nhắc reject.

Cách tiếp cận này giúp giảm thiểu rủi ro mất mail hợp lệ, đặc biệt trong môi trường có nhiều hệ thống gửi thư phân tán.

Những sai lầm phổ biến cần tránh

Ngay cả khi đã triển khai đủ ba cơ chế, nhiều hệ thống vẫn không đạt hiệu quả bảo vệ như mong muốn vì mắc các lỗi cấu hình cơ bản.

- SPF quá dài, dẫn đến vượt giới hạn DNS lookup và khiến bản ghi mất hiệu lực.

- DKIM đã được bật nhưng không align với domain ở trường From, làm DMARC không pass.

- Áp dụng chính sách DMARC reject quá sớm khi chưa kiểm kê hết các nguồn gửi hợp lệ.

- Không theo dõi DMARC report, khiến việc cấu hình trở nên cảm tính và thiếu dữ liệu thực tế.

- Quên cập nhật bản ghi DNS khi bổ sung dịch vụ gửi mail mới như CRM, helpdesk hoặc nền tảng marketing.

Ví dụ, nếu doanh nghiệp dùng Google Workspace để gửi email nội bộ nhưng lại dùng thêm một nền tảng email marketing mà chưa đưa vào SPF hoặc chưa bật DKIM đúng cách, DMARC có thể đánh dấu các email marketing là không hợp lệ. Khi đó, email chăm sóc khách hàng hoặc chiến dịch truyền thông hoàn toàn có thể rơi vào spam hoặc bị từ chối.

Kết luận

Hiểu đúng và triển khai chuẩn SPF, DKIM và DMARC là một phần không thể thiếu trong công việc của Sysadmin hiện đại. Đây không chỉ là câu chuyện kỹ thuật về xác thực email, mà còn là lớp phòng vệ quan trọng giúp giảm rủi ro bị giả mạo domain, tăng độ tin cậy của hệ thống mail và bảo vệ uy tín doanh nghiệp trước các sự cố phishing.

Trong bối cảnh email vẫn là kênh tấn công phổ biến nhất, việc làm chủ bộ ba này không chỉ giúp hệ thống vận hành an toàn hơn mà còn giúp đội ngũ IT chủ động hơn khi xử lý sự cố và đánh giá rủi ro.